Sorveglianza

Il green pass è per marchiarvi

Che il green pass non servisse a controllare il contagio era ormai chiaro da mesi: le persone vaccinate sono contagiose ma ottengono un pass permanente senza dover sostenere tamponi.

Anzi, il pass potrebbe per questo motivo addirittura essere controproducente.

Ma una questione ancora più incredibile torna alla luce: una persona vaccinata in possesso del green pass – qualora si ammali – continua ad avere il green pass valido.

Una persona vaccinata in possesso del green pass – qualora si ammali – continua ad avere il green pass valido

Cioè, nonostante il nome «green pass» suggerisca un sistema di semafori per regolare il traffico dei contagi, abbiamo che per i vaccinati (anche malati) il semaforo rimane sempre verde.

Ebbene, non si tratta di un bug (cioè di un difetto, come nei sistemi informatici) o di una grossolana svista; si tratta piuttosto di un limite intrinseco allo strumento di marchiatura.

Pochi riconoscono che la tecnologia con cui il pass è stato progettato non è pensata per monitorare, bensì soltanto per marchiare.

D’altra parte ce lo hanno anche detto esplicitamente: il green pass serve a rendere la vita impossibile a coloro che non si vaccinano.

Lo scopo dunque non è – per adesso – controllare le persone in tempo reale, ma forzarle a ricevere il vaccino.

Pochi riconoscono che la tecnologia con cui il pass è stato progettato non è pensata per monitorare, bensì soltanto per marchiare

In altri termini, la tecnologia con cui è stato implementato il green pass dimostra che lo scopo non è mai stato quello di monitorare il contagio, ma semplicemente quello di marchiare i cittadini.

Il green pass non è una semaforo, è una marchiatura del bestiame. Lo si può capire dagli strumenti tecnici su cui è stato implementato.

Per spiegare la tecnologia con cui funziona la marchiatura del green pass conviene descrivere brevemente che cosa non è. Per farlo citeremo come esempio il sistema di assicurazioni automobilistiche della Svizzera.

Nella Confederazione Elvetica la motorizzazione gestisce il controllo delle assicurazioni sui veicoli. Quando un cittadino sottoscrive una polizza (obbligatoria) con una certa compagnia assicurativa , questa lo comunica alla motorizzazione, la quale associa la polizza alla targa del veicolo.

Ce lo hanno anche detto esplicitamente: il green pass serve a rendere la vita impossibile a coloro che non si vaccinano

Se alla motorizzazione non risulta la copertura assicurativa attiva per un veicolo, la polizia si reca a sequestrare il veicolo entro poche settimane dalla mancata assicurazione. Viceversa, quando si paga, scatta il dissequestro. In Svizzera fate attenzione a non pagare le polizze RC auto in ritardo: il semaforo diventa rosso in tempo reale.

Veniamo ai controlli. Quando la polizia elvetica ferma per strada un veicolo con targa svizzera, prende la targa e interroga il database centrale della motorizzazione, la quale risponde in tempo reale sullo stato assicurativo del veicolo.

Se la polizia non avesse la connessione internet o il telefono, il controllo non potrebbe essere svolto, dato che non ci sarebbe modo di accedere alla informazioni aggiornate della motorizzazione.

Quindi c’è un controllo che interroga un database centrale per verificare lo stato di qualcosa (nel nostro caso lo stato assicurativo del veicolo).

La tecnologia con cui è stato implementato il green pass dimostra che lo scopo non è mai stato quello di monitorare il contagio, ma semplicemente quello di marchiare i cittadini

Ora, il sistema green pass non è stato pensato per verificare lo stato di qualcosa in tempo reale, ma solo per attestare che qualcosa è avvenuto in passato. Si tratta, pertanto, di una marchiatura.

Il marchio imprime in modo più o meno permanente su un oggetto il fatto che un certo evento si è verificato. Nel caso del bestiame, l’evento del passaggio di proprietà viene impresso col fuoco sulla pelle dell’animale venduto.

I green pass sono dei certificati digitali che sono timbrati digitalmente dallo Stato, così da non poter essere contraffatti. A meno che non si entri illegalmente in possesso dei timbri digitali (chiavi crittografiche private) che usa lo Stato.

Le applicazioni su smartphone che verificano il green pass non interrogano nessuna anagrafe centrale, bensì verificano che il timbro digitale contenuto nel QR code sia autentico.

Il green pass non è una semaforo, è una marchiatura del bestiame. Lo si può capire dagli strumenti tecnici su cui è stato implementato

Le app di controllo infatti non devono essere collegate a internet per effettuare il controllo, ma devono solo avere dei pezzi del timbro digitale (chiavi pubbliche) che lo Stato ha usato per firmare tutti i green pass emessi.

Dunque, le app di controllo dei QR code devono collegarsi a internet soltanto una volta ogni 24 ore per scaricare i pezzi dei timbri digitali nuovi (chiavi pubbliche) e riconoscere anche i certificati rilasciati il giorno precedente: lo Stato ogni 24 ore cambia il timbro digitale con cui sigilla i nuovi green pass.

Per capire in dettaglio facciamo un parallelo con le banconote di grosso taglio. Il QR code di un green pass contiene una specie di filigrana al suo interno. Lo Stato aggiorna la filigrana ogni giorno sulle nuove banconote emesse. Le applicazioni di controllo sono aggiornate per riconoscere l’autenticità delle filigrane usate dall’inizio fino all’ultimo giorno.

Come nel caso di una banconota però, il green pass – una volta emesso – è di per sé valido al portatore senza possibilità di revoca.

Hanno implementato un sistema di controllo del contagio (che dovrebbe essere in tempo reale – e al massimo grado) su una tecnologia che da un punto di vista logico-funzionale non consente la revoca sui singoli oggetti, cioè i certificati

Provate a pensarci, se avete in mano una banconota da 100 euro potete spenderla ovunque; come farebbero a revocare la validità di una banconota da 100 euro? Dovrebbero revocare la validità della filigrana di tutte le banconote emesse in un certo lotto. I dispositivi per il controllo delle banconote infatti leggono la filigrana, e quella risulterebbe sempre valida. Quindi, una volta che qualcuno vi consegna 100 euro, voi potrete spenderli in qualsiasi momento. A meno che, daccapo, non venga revocata la validità della filigrana di un certo lotto di banconote. Cosa impraticabile per ovvi motivi.

Ci sarebbe solo un modo per rendere non spendibile la vostra singola banconota: segnalare il numero di serie sulla stessa. Peccato che le macchinette anti contraffazione non siano pensate per leggere il numero di serie delle banconote, ma solo la filigrana. Senza considerare il fatto che sarebbe demenziale che ogni singolo dispositivo di contraffazione dovesse contenere la lista aggiornata di tutte le banconote segnalate in Italia.

Per quanto demenziale possa essere, tuttavia è l’unico modo che ora possono usare per mettere una toppa al limite intrinseco del green pass:

«Rispetto ad agosto – racconta l’esperto di sicurezza informatica Mattea Flora – è cambiata solo una cosa: l’app, da circa un mese, è abilitata per avere una revocation list, ma solo per i pass falsi. I famosi certificati a nome Hitler o Topolino sono stati revocati, ma solo perché eliminare un falso non crea alcun problema di privacy». (Il Fatto Quotidiano, 10 dicembre)

Con un sistema di marchiatura come il green pass la pattuglia potrebbe verificare la validità del vostro documento anche in assenza di telecomunicazioni.

Per farla breve, hanno implementato un sistema di controllo del contagio (che dovrebbe essere in tempo reale – e al massimo grado) su una tecnologia che da un punto di vista logico-funzionale non consente la revoca sui singoli oggetti, cioè i certificati.

Ci chiediamo se sia possibile che questa sia una svista.

A questo punto conta infatti osservare che: la funzionalità di revoca è la prima domanda che sarebbe venuta in mente a qualsiasi informatico che ha implementato l’architettura del sistema green pass. Certo, sempre che lo Stato non abbia commissionato un sistema di marchiatura che debba funzionare al meglio anche senza connessione internet.

Sorge un dubbio abissale: non è che prevedono che internet venga spenta? O che vi sia un blackout totale?

In tal caso si spiegherebbe molto bene perché abbiano implementato un sistema di identità digitale che non richiede controlli centralizzati.

Sorge un dubbio abissale: non è che prevedono che internet venga spenta? O che vi sia un blackout totale?

Come vi sarete accorti negli anni, quando vi fermano a un posto di blocco l’autenticità dei vostri documenti viene verificata dalla pattuglia consultando un’anagrafe centrale. Questa operazione richiede la presenza di telecomunicazioni funzionanti. Mentre con un sistema di marchiatura come il green pass la pattuglia potrebbe verificare la validità del vostro documento anche in assenza di telecomunicazioni.

Vuoi vedere che forse non sono così fessi come sembrano?

Gian Battista Airaghi

Internet

Influencer di Dubai ammoniti per i post che mostrano danni di guerra

Le autorità di Dubai hanno minacciato con multe salate o addirittura con il carcere gli influencer che pubblicano materiali che descrivono danni presumibilmente causati da missili e droni iraniani.

Teheran ha negato di aver preso di mira infrastrutture civili nei Paesi vicini, compresi gli Emirati Arabi Uniti, sostenendo che le sue forze armate stanno attaccando le basi militari americane nella regione solo in risposta agli attacchi degli Stati Uniti e di Israele.

Da qualche tempo Dubai è diventata una calamita per i creatori di contenuti provenienti da tutto il mondo grazie al suo programma di visto specifico chiamato Dedicated Residence Golden Visa.

In un post sui social media, le autorità degli Emirati hanno messo in guardia i cittadini dal pubblicare qualsiasi materiale ritenuto dannoso per «l’ordine pubblico» e «l’unità nazionale». Chi viola le norme rischia multe fino a 77.000 dollari o il carcere.

Sostieni Renovatio 21

Un influencer anonimo residente a Dubai ha dichiarato al Telegraph che le autorità locali «vogliono sicuramente controllare la narrazione». «Ci sono regole rigide su cosa si può dire qui», ha aggiunto l’anonima figura socialara.

In una dichiarazione rilasciata sabato, poche ore dopo che Stati Uniti e Israele avevano lanciato massicci attacchi aerei contro l’Iran, l’ufficio del procuratore pubblico degli Emirati Arabi Uniti ha messo in guardia «contro la pubblicazione o la diffusione di voci e informazioni provenienti da fonti sconosciute attraverso le piattaforme dei social media».

Le autorità hanno consigliato agli editori online di ottenere «informazioni esclusivamente da fonti ufficiali e accreditate», aggiungendo che «diffondere voci è un reato».

Sabato, il ministero della Difesa degli Emirati Arabi Uniti ha dichiarato che il Paese è stato attaccato dall’Iran con numerosi missili balistici, alcuni dei quali intercettati dalle difese aeree. Ha rivelato che i detriti del missile sono caduti su un’area residenziale e che una persona è morta in un «incidente» all’aeroporto di Abu Dhabi.

Il Paese del Golfo ospita due basi militari statunitensi, che secondo quanto riferito sono state colpite da attacchi di rappresaglia iraniani negli ultimi giorni.

La legislazione emiratina dubaita (Cybercrime Law, Federal Media Law 2025 e regolamenti del Media Council) vieta severamente qualsiasi contenuto che critichi il governo, i leader, le istituzioni o che diffonda «voci» o informazioni ritenute lesive per l’immagine nazionale.

Pubblicare critiche, anche indirette, può portare a pesanti multe (fino a 500.000-1.000.000 AED, cioè dai 100 ai 200 mila euro), carcere fino a 2 anni o anche l’espulsione dal paradiso youtuberro. Dal 2025-2026 gli influencer devono ottenere licenze obbligatorie (Advertiser Permit e trade license) per post promozionali, e il contenuto deve rispettare «valori nazionali» e «coesione sociale». Molti influencer elogiano costantemente Dubai (spesso in modo coordinato, come nei trend «safe in Dubai») nei loro post per evitare rischi legali gravissimi e mantenere il permesso di operare.

Non si tratta della prima volta che il governo dello sceicco al-Makhtoum cerca un controllo elettronico capillare della popolazione.

Nel 2009, il governo degli Emirati Arabi Uniti (tramite il provider Etisalat, controllato dall’Emirato) tentò di installare uno spyware sui BlackBerry di centinaia di migliaia di utenti a Dubai e Abu Dhabi.

Venne inviato un SMS che invitava a scaricare un «aggiornamento per migliorare le performance». In realtà era un software di sorveglianza (sviluppato da SS8, azienda USA) capace di inviare copie di email e messaggi a un server centrale, aggirando l’encryption di Research In Motion (RIM), la società madre dei Blackberry.

Aiuta Renovatio 21

RIM scoprì l’intrusione, la definì «non un upgrade ma spyware» e distribuì una patch per rimuoverlo, bloccando l’operazione. L’episodio alimentò le tensioni: UAE accusò BlackBerry di essere uno strumento per spionaggio USA e Israele, portò ad un tentativo di messa la bando nel 2010, poi ritirato dopo accordi.

Fu uno dei primi casi noti di «infettare» in massa smartphone per controllo governativo. La crisi finanziaria globale del 2008-2009 colpì duramente Dubai (con il crollo immobiliare e il bailout di Abu Dhabi nel 2009), ma – almeno ufficialmente – le fonti contemporanee e successive non collegano le due vicende.

Un episodio correlato (giugno 2009) vide circolare sul Black Berry Messenger BBM un documento leaked su questioni interne emiratine, che irritò le autorità, ma non riguardava direttamente l’economia.

Sebbene non ci sia una conferma ufficiale che collegasse l’operazione esclusivamente alla crisi economica di quegli anni, il contesto storico e le analisi dell’epoca suggeriscono che il controllo del flusso di informazioni critiche fosse l’obiettivo principale.

Iscriviti alla Newslettera di Renovatio 21

Immagine di Stefan Langmann via Wikimedia pubblicata su licenza Creative Commons Attribution-Share Alike 2.0 Generic

Sorveglianza

SPID obbligatorio per lavorare? No alla confusione tra identità personale e lavoro

1. Premessa

Da comunicazioni rivolte al personale tramite i canali informativi interni risulta che, a decorrere dal 9 marzo 2026, l’accesso alle applicazioni informatiche del Ministero dell’Economia e delle Finanze verrebbe consentito esclusivamente mediante strumenti di autenticazione quali SPID, Carta d’Identità Elettronica (CIE), Carta Nazionale dei Servizi (CNS) o stemi eIDAS, con contestuale eliminazione della precedente modalità di autenticazione tramite credenziali interne (username e password). Tale scelta organizzativa appare motivata dall’esigenza di rafforzare i livelli di sicurezza informatica dei sistemi ministeriali. Pur comprendendo tali finalità, il Sindacato ritiene necessario evidenziare alcune criticità rilevanti sotto il profilo giuridico, organizzativo e della tutela dei lavoratori.2. Distinzione tra identità digitale personale e strumenti professionali

SPID e CIE costituiscono strumenti di identità digitale personale del cittadino, progettati per consentire l’accesso ai servizi della Pubblica Amministrazione nella qualità di utenti. L’utilizzo obbligatorio di tali strumenti per lo svolgimento della prestazione lavorativa comporta una evidente commistione tra la sfera personale del dipendente e l’esercizio delle sue funzioni istituzionali, con possibili ricadute in termini di responsabilità amministrativa e disciplinare. Le attività svolte nell’ambito dell’ufficio dovrebbero invece essere sempre riconducibili a credenziali istituzionali di servizio, attribuite e gestite direttamente dall’Amministrazione datrice di lavoro.3. Responsabilità dell’Amministrazione nel fornire strumenti di lavoro

Nel rapporto di lavoro pubblico èprincipio consolidato che sia il datore di lavoro a garantire gli strumenti necessari per l’espletamento delle mansioni lavorative. L’imposizione dell’utilizzo di identità digitali personali rischia di determinare un trasferimento improprio di oneri organizzativi e tecnici sui lavoratori, i quali verrebbero di fatto obbligati a dotarsi di strumenti non concepiti per finalità professionali. Appare pertanto necessario che l’Amministrazione metta a disposizione del personale strumenti di autenticazione professionali e istituzionali, adeguati agli standard di sicurezza richiesti e pienamente riconducibili all’attività lavorativa.Sostieni Renovatio 21

4. Profili relativi alla protezione dei dati personali

L’utilizzo di identità digitali personali nell’ambito dell’attività lavorativa può inoltre sollevare questioni connesse ai principi previsti dal Regolamento (UE) 2016/679 (GDPR), in particolare con riferimento ai principi di minimizzazione dei dati, proporzionalità dei trattamenti e corretta attribuzione delle responsabilità.5. Posizione del Sindacato

Alla luce delle considerazioni sopra esposte, il Sindacato Di.Co.Si. ContiamoCi! esprime ferma contrarietà rispetto all’introduzione di modalità di accesso ai sistemi informatic dell’Amministrazione che rendano obbligatorio l’utilizzo di identità digitali personali (SPID/ CIE/CNS/eIDAS) per lo svolgimento dell’attività lavorativa.6. Richieste del Sindacato

Il Sindacato Di.Co.Si. ContiamoCi! chiede che l’Amministrazione: 1) non subordini in via esclusiva l’accesso ai sistemi informatici necessari allo svolgimento dell’attività lavorativa al possesso di identità digitali personali; 2) predisponga modalità alternative di autenticazione di servizio fornite e gestite direttamente dall’Amministrazione (es. credenziali con MFA, smart card o badge di servizio, token o certificati digitali); 3) garantisca la continuità operativa del personale.7. Richiesta di incontro urgente

Il Sindacato Di.Co.Si. ContiamoCi! richiede l’apertura urgente di un confronto con l’Amministrazione sulle modalità di implementazione delle nuove procedure di autenticazione e sulle relative ricadute organizzative per il personale. Si richiede pertanto riscontro scritto entro 7 giorni dal ricevimento della presente e la calendarizzazione di un incontro di confronto sindacale, attesa la rilevanza organizzativa della misura e il suo impatto sulla continuità lavorativa del personale.Iscriviti alla Newslettera di Renovatio 21

Sorveglianza

Il Messico rende obbligatoria la registrazione biometrica della SIM per tutti i numeri di telefono

Le schede SIM prepagate anonime stanno scomparendo in Messico. Lo riporta Reclaim The Net.

Entro il 1° luglio 2026, ogni numero di cellulare attivo nel Paese dovrà essere associato biometricamente a un individuo identificato e accreditato dal governo, pena la sospensione. Si tratta di circa 127 milioni di numeri, ognuno dei quali è associato a un’identità che il governo messicano può ricercare per nome.

La legge sulla registrazione dei servizi di telefonia mobile è entrata in vigore il 9 gennaio 2026 e riguarda sia i piani prepagati che quelli postpagati, le SIM fisiche e le eSIM. Gli abbonati esistenti hanno tempo fino al 30 giugno per completare la registrazione. Le nuove linee attivate dopo il 9 gennaio hanno 30 giorni di tempo. Se si perde la finestra temporale, la linea si interrompe.

Il meccanismo di controllo si basa sul CURP Biométrica, l’aggiornamento biometrico del codice anagrafico messicano. La nuova credenziale incorpora una fotografia, una firma elettronica e un codice QR che si collega direttamente ai dati biometricamente verificati presenti nel registro nazionale.

I residenti che registrano una linea mobile devono fornire il proprio numero CURP insieme a un documento d’identità valido rilasciato dal governo, il che rende la registrazione biometrica non facoltativa, ma strutturalmente obbligatoria. Non è possibile registrare un numero di telefono senza prima aver fornito i propri dati biometrici allo Stato.

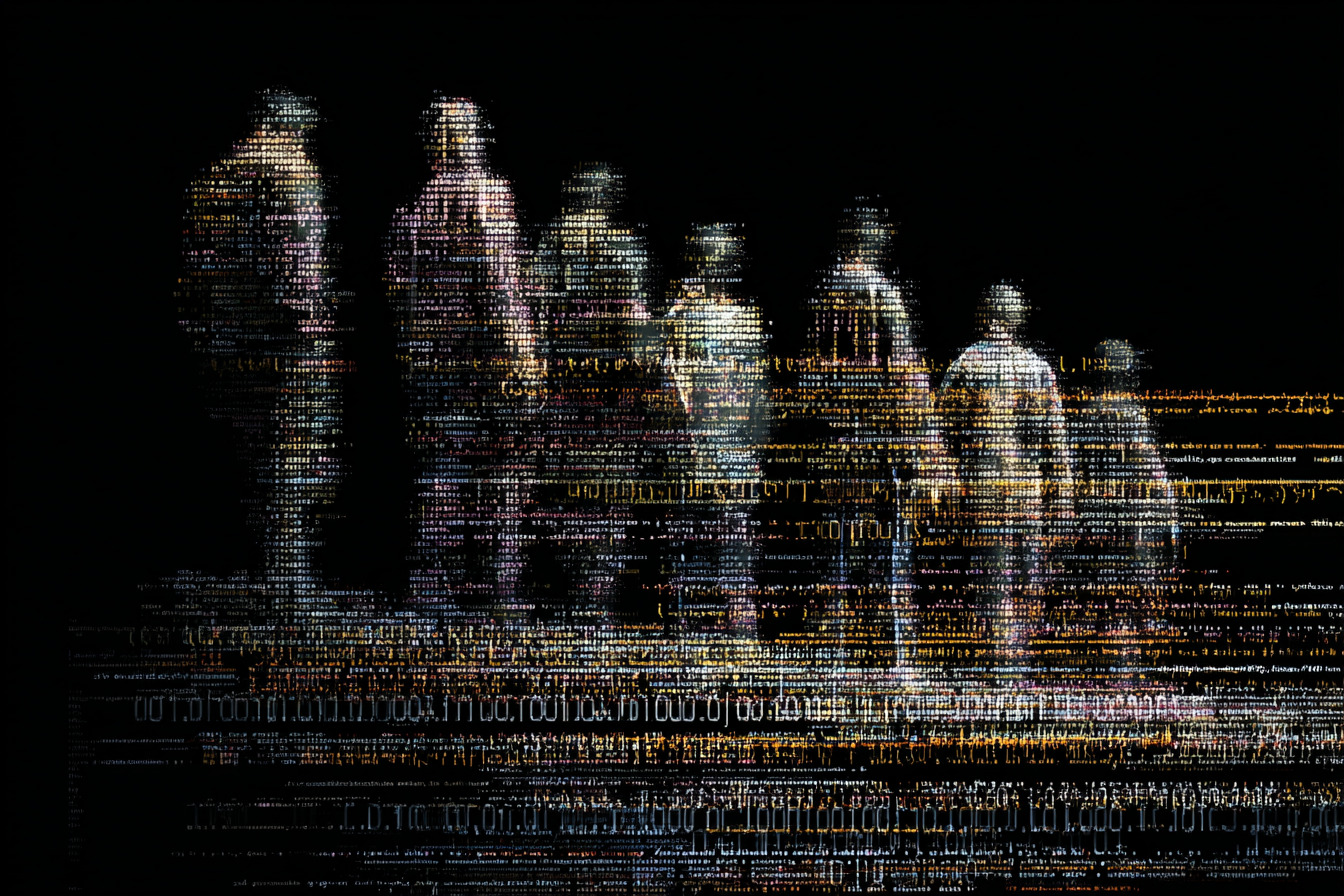

Ciò che il Messico sta costruendo è una rete telefonica nazionale in cui ogni numero ha un volto associato.

Sostieni Renovatio 21

Oltre alla praticità o per chi ne fa un uso limitato e per alcuni criminali, le SIM prepagate sono state storicamente lo strumento di chi ha bisogno di connettività senza rivelare nulla: vittime di abusi domestici, giornalisti, attivisti, chiunque la cui sicurezza dipenda dal divario tra un numero di telefono e un’identità legale.

Questo divario si sta colmando. Il governo non ha annunciato alcuna esenzione per queste popolazioni e le linee guida amministrative finora pubblicate non contengono alcuna deroga per le persone che corrono un rischio reale a causa della registrazione basata sull’identità.

Il tribunale dello Stato dello Yucatano ha riconosciuto tempestivamente il pericolo. Ha sospeso il programma CURP Biométrica nel settembre 2025 per motivi di privacy. Il governo federale ha comunque proceduto.

Il Messico non opera in modo isolato. India, Nigeria, Tanzania e altri Paesi hanno già collegato la registrazione delle SIM ai sistemi di identificazione biometrica nazionale, creando reti mobili che fungono da infrastrutture per il controllo dell’identità.

I governi strutturano questi programmi incentrandoli sulla riduzione delle frodi e l’architettura di sorveglianza viene costruita di conseguenza. L’implementazione in Messico segue lo stesso schema, collegando i registri delle telecomunicazioni a un registro biometrico centralizzato in grado di identificare chi ha chiamato chi, da dove e quando.

La concentrazione di dati biometrici identificativi all’interno di sistemi gestiti dal governo e collegati direttamente alle infrastrutture di telecomunicazione è uno degli scopi primari dello Stato moderno nel XXI secolo. Ogni chiamata telefonica instradata attraverso la rete messicana dopo luglio 2026 sarà, per definizione, riconducibile a un’identità verificata già in possesso del governo.

Iscriviti alla Newslettera di Renovatio 21

-

Pensiero2 settimane fa

Pensiero2 settimane faEcco la guerra globale per l’anticristo

-

Morte cerebrale1 settimana fa

Morte cerebrale1 settimana faDichiarato morto, un bambino torna in vita dopo cinque ore: quando la realtà smentisce i protocolli

-

Occulto1 settimana fa

Occulto1 settimana faEsorcista dice che «la situazione per l’anticristo è ormai prossima»

-

Geopolitica1 settimana fa

Geopolitica1 settimana faQuesta è una guerra mondiale di religione: l’avvertimento di Tucker Carlson

-

Spirito2 settimane fa

Spirito2 settimane faI cardinali dell’«opposizione controllata» di Leone. Mons. Viganò contro i conservatori cattolici dinanzi alle Consacrazioni FSSPX

-

Nucleare2 settimane fa

Nucleare2 settimane faKaraganov: l’UE sta giocando con il fuoco nucleare

-

Bioetica6 giorni fa

Bioetica6 giorni faCirconcisione, scoppia l’incidente diplomatico: il Belgio convoca l’ambasciatore americano

-

Salute1 settimana fa

Salute1 settimana faI malori della 9ª settimana 2026